Hamis hibaüzenetekkel telepítenek kártékony kódot a számítógépedre

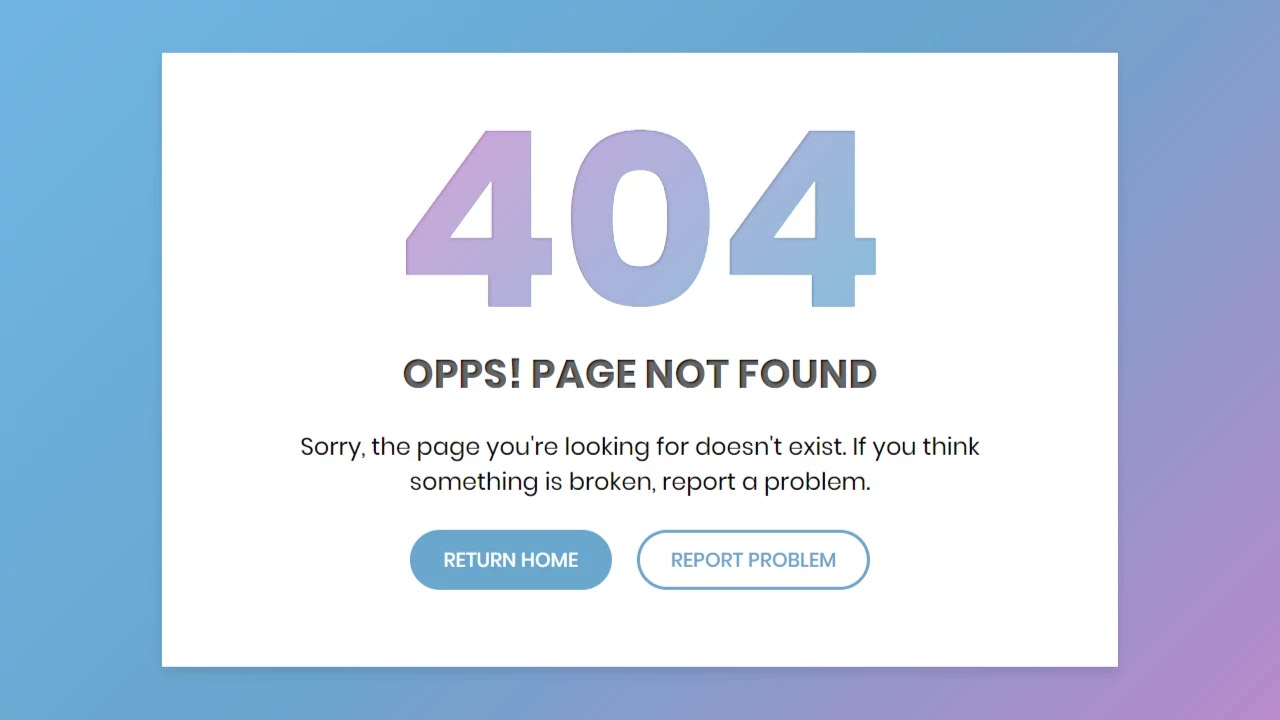

Egy új, Soco404 nevű kibertámadási kampány úgy csalja tőrbe a számítógépeket, hogy titokban kriptovalutát bányászik, miután rosszindulatú kódot rejtett el egy normálisnak tűnő „Page not found” hibaüzenetben.

Normális esetben, ha egy hibás linkre kattintasz, egy 404-es hibaoldal jelenik meg. A Soco404 mögött álló hackerek átverős változatokat készítenek ezekről a hibaoldalakról. Közben ezekbe kódolt rosszindulatú programokat rejtettek el. Lényegében olyan számítógépes kódot, amely arra utasítja a gépet, hogy kriptovalutát (például Monerot) bányásszon a támadó számára.

Ezeket a hamis oldalakat kompromittált webhelyeken és akár a Google Sites oldalon is tárolják, így biztonságosnak tűnnek. A malware program úgy van kialakítva, hogy Windows és Linux számítógépeken egyaránt csendben fusson a háttérben.

Alattomos és nehezen észrevehető

Mivel a rosszindulatú program normális webkódba van elrejtve, sok víruskereső eszköz és tűzfal nem észleli. A letöltés után a program a memóriába telepíti magát, anélkül, hogy a merevlemezre írna – ez segít neki, hogy észrevétlen maradjon.

Ezenkívül eltünteti a nyomait, system process-ként rejtőzik el (olyan nevekkel, mint kworker vagy sd-pam), és kikapcsolja a Windows fontos naplózási funkcióit, hogy az IT-csapatok ne lássák, mi történik.

Hogyan törnek be?

Egy gyakori behatolási pont a rosszul konfigurált adatbázisok. Különösen igaz ez a PostgreSQL esetében, amelyet sok felhőfelhasználó véletlenül nyilvános internetre tesz ki. A hackerek kihasználják a PostgreSQL egyik funkcióját, amely lehetővé teszi számukra a rendszerparancsok futtatását. Innen terjedhetnek tovább a hálózatokon, és telepíthetik a bányászati szoftvert számos gépre.

Egyes esetekben még fertőzött weboldalakat is használnak Dél-Koreában, hogy különböző verziókat terjesszenek a rosszindulatú szoftverből – egyet Windowsra (ok.exe) és egyet Linuxra (soco.sh).

Hogyan lehet ezt észrevenni?

Ha hirtelen lassabbá válik a számítógép vagy emelkednek az áramszámlák, az ilyen típusú támadás jele lehet. Mivel csendben fut és jól elrejtőzik, a hagyományos kiberbiztonsági eszközök nem feltétlenül észlelik.

A biztonsági szakértők az alábbiakat javasolják:

- Zárjuk le a kitett adatbázisokat.

- Figyeljük a furcsa hibaoldalak letöltését.

- Figyeljük a CPU-használatot, hogy nincs-e megmagyarázhatatlan ugrás a teljesítményben.

Röviden: ez a támadás bizonyítja, hogy még egy egyszerűnek tűnő hibaoldal is veszélyes lehet, ha meghamisították. Kezeljük mindig óvatosan azokat a fájlokat, amit a rendszerek letöltenek – még akkor is, ha úgy tűnik, hogy „semmi különös dolog nem történt”.