Egy súlyos sebezhetőséget fedeztek fel, mindenki ellenőrizze ezeket a kriptotárcákat

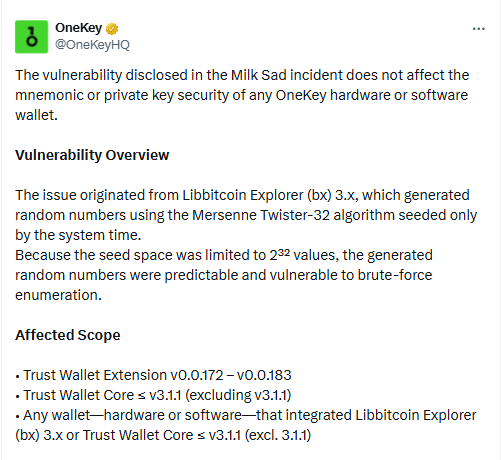

A OneKey kriptotárca-szolgáltató jelentése szerint egy széles körben használt nyílt forráskódú Bitcoin-könyvtárban újonnan felfedezett sebezhetőség több mint 120 000 privát kulcs kompromittálódásához vezetett. A hibát a Libbitcoin Explorer (bx) 3.x sorozatra vezették vissza, amely lehetővé tette a támadók számára, hogy a véletlenszám módszerekkel generált tárca privát kulcsokat kitalálják.

A OneKey péntek késő este az X-en közzétett elemzése szerint a Libbitcoin Explorer (bx) 3.x egy parancssori segédprogram, amelyet régóta használnak Bitcoin tárcák offline létrehozására. A szoftver a Mersenne Twister-32 pszeudo-véletlenszám-generátort (PRNG – pseudo-radnom number generator) használja, amely csak a rendszeridőt használja véletlenszerűségi magként. A magterület 2³² lehetséges értékre volt korlátozva, ami segítette a hackereket a véletlenszerű számok és a tárca privát kulcsainak brute-force módszerrel történő kitalálásában. Bárki, aki tudta, mikor hozták létre a tárcát, rekonstruálhatta ugyanazt a véletlenszerű számok sorozatát, és ezáltal le tudta vezetni a privát kulcsot, hogy hozzáférjen az adott címhez tartozó eszközökhöz.

OneKey elemzés az érintett tárcák számáról

A kriptotárca-szolgáltató szerint a probléma több olyan tárcaimplementációt érint, amelyek integrálták a Libbitcoin Explorert vagy annak komponenseit, beleértve a Trust Wallet Extension 0.0.172-től 0.0.183-ig terjedő verzióit és a Trust Wallet Core 3.1.1-ig terjedő verzióit, kivéve a javított 3.1.1 kiadást.

A OneKey biztonsági elemzői megállapították, hogy a biztonsági rés a PRNG előre jelezhető entrópiától való függőségéből adódott. A támadók azonos privát kulcsokat tudtak létrehozni a meghatározott időpontokban generált tárcákhoz.

A Mersenne Twister-32 algoritmus kis magterülete és előre jelezhető jellege lehetővé tette a rosszindulatú szereplők számára, hogy automatizálják a folyamatot és több tárcát is feltörjenek.

A OneKey kifejtette, hogy a hiba hozzájárulhatott a korábbi rejtélyes kriptoeszközök eltűnéséhez olyan esetekben, mint a „Milk Sad” ügy, ahol az áldozatok arról számoltak be, hogy tárcájuk kiürült, annak ellenére, hogy biztonságos rendszereket használtak.

A „Milk Sad” ügy nem érintette a OneKey tárcákat

A Milk Sad ügyben folytatott, idén megkezdett nyomozás kiderítette, hogy az áldozatok a Libbitcoin Explorer parancsait használva airgrapped Linux laptopokon hozták létre tárcáikat. Minden esetben a felhasználók a bx-re támaszkodtak a 24 szavas BIP39 mnemonikus kifejezések létrehozásához, abban a hitben, hogy az eszköz biztosítja a megfelelő véletlenszerűséget.

A tárca létrehozása során használt egyik parancssorozat a bx seed -b 256 | bx mnemonic-new volt. Ez 256 bit entrópiát generált, amelyet aztán 24 szóból álló mnemonikus kifejezéssé alakítottak át. A hibás véletlenszám-generátor miatt a feltételezetten biztonságos mnemonikus kifejezések valójában kiszámíthatóak voltak.

Bár a Milk Sad áldozatai évekkel ezelőtt hozták létre tárcáikat, a nyomozók megállapították, hogy mindannyian ugyanazt a Libbitcoin Explorer verziót használták, amely tudtukon kívül gyenge privát kulcsokat generált.

A OneKey jelentésében kijelentette, hogy a Libbitcoin Explorer sebezhetősége nem veszélyezteti a saját tárcáikban található mnemonikus vagy privát kulcsok biztonságát. A vállalat vizsgálata megerősítette, hogy eszközei és szoftverei kriptográfiailag biztonságos RNG-t használnak, amely megfelel a nemzetközi biztonsági szabványoknak.

„Minden új generációs hardveres tárca rendelkezik Secure Elements (SE) beépített True Random Number Generators (TRNG) kulcsgenerátorral. A komponensek hardveralapúak és EAL6+ tanúsítvánnyal rendelkeznek, amely globálisan elismert biztonsági szint.” – erősítette meg a hardver- és hideg tárcagyártó vállalat.

A szoftveres tárcák sem érintettek

A OneKey szintén elvégezte szoftvertermékeinek értékelését, és megállapította, hogy a Desktop és a Browser Extension verziók Chromium-alapú WebAssembly (WASM) PRNG interfészt használnak.

Az interfész operációs rendszere kriptográfiailag biztonságos pszeudo-véletlenszám-generátort (CSPRNG) használ entrópiaforrásként, amely ugyanaz a szabvány, mint a modern böngészőkben és biztonságos szoftverrendszerekben.

A OneKey szerint Android és iOS tárcáik operációs rendszereibe beépített, rendszerszintű CSPRNG API-k találhatók. A biztonsági csapat ismételten hangsúlyozta, hogy a tárca generálásában a véletlenszerűség minősége közvetlenül függ az eszköz és a szoftverkörnyezet integritásától.

A cég azt tanácsolja a felhasználóknak, hogy ha hosszú távon szeretnék tárolni a kriptovalutáikat, válasszanak hardveres tárcát, hogy minimalizálják a kockázatot. Arra is figyelmezteti őket, hogy ne importálják a szoftveres tárcák által generált mnemonikus kifejezéseket a hardveres tárcákba.