Februárban kevesebb kriptós csalás történt, de ami történt, az jóval hatékonyabb volt

Cikk meghallgatása

A CertiK nevű, blokkláncbiztonsággal foglalkozó cég adatai szerint februárban hónapról hónapra történő összevetésben komoly csökkenés következett be a kriptós csalások tekintetében a januári súlyos veszteségekhez képest. A kriptós lopások több mint 90 százalékkal estek vissza februárban, mivel a rosszindulatú szereplők mindössze 35,7 millió dollárt tudtak ellopni a szektorban. Ez a meredek visszaesés 2025 márciusa óta a legcsendesebb hónapot jelenti és ezzel átmeneti enyhülést ad egy olyan szektornak, amelyben nem ritkák a forintban milliárdos veszteséget okozó hackertámadások.

Februárban csökkentek ugyan a veszteségek, de a sebesség és hatékonyság nőtt

A CertiK adatok szerint éves összevetésben még nagyobb a visszaesés. Mondjuk ez azért annyira nem meglepő, hiszen 2025. februárjában történt a Bybit kriptotőzsde történelmi, 1,5 milliárd dolláros vesztesége, amely jelentősen eltorzította az éves biztonsági statisztikákat. A fentebb említett februári 35,7 millió dollár még így is óriási összeg, hiszen közel 12 milliárd forintról van szó.

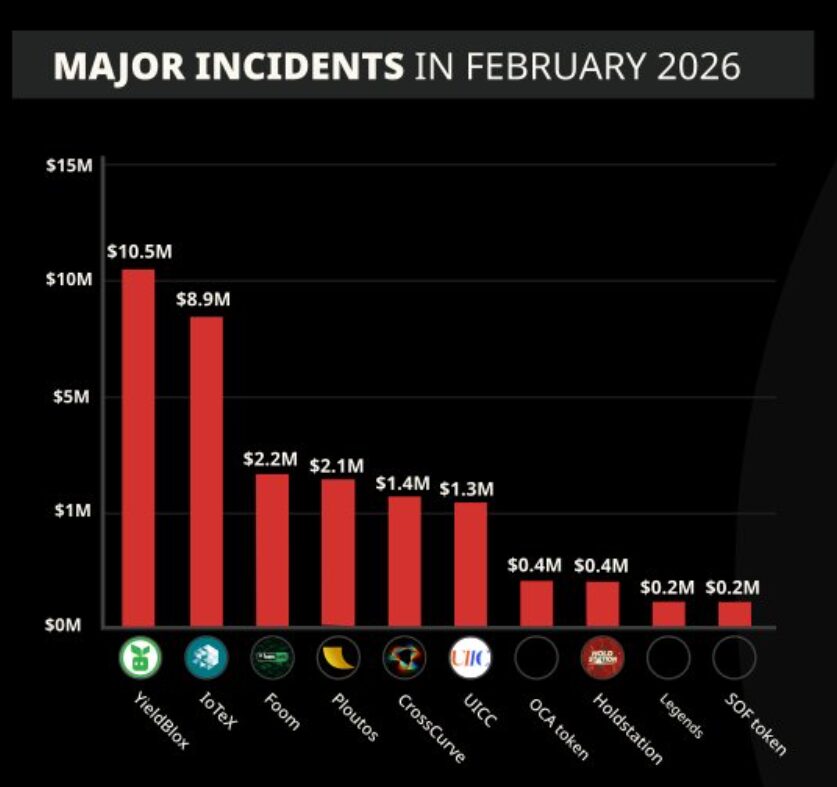

A hónap legnagyobb lopása február 22‑én történt a Stellar hálózatán, amikor egy hacker kihasználta a közösség által kezelt YieldBlox Blend poolt. Ez utóbbi egy DAO által kezelt protokoll a Stellaron, amelybe kriptót lehet letétbe helyezni kamatért cserébe, vagy kölcsönt lehet felvenni más tokenekért. A rendszer a Blend V2 nevű kölcsönzési mechanizmust használja, amely automatikusan értékeli a fedezetet egy külső árfolyam-orákulum alapján. A pool egyik elfogadott fedezeti eszköze az USTRY nevű token volt, és a támadó a nagyon illikvid USTRY-USDC piacot választotta ki, ahol végrehajtott egy rendellenes tranzakciót és így százszorosára pumpálta fel a token árát. Az orákulum a felpumpált árat valósnak érzékelte és a támadó fedezetét is százszorosnak. Így lehetett aztán hatalmas, nem fedezett kölcsönöket kivenni a protokollból.

De volt még komoly incidens, február 21‑én az IoT‑fókuszú IoTeX blokkláncprojekt szenvedett súlyos incidenst egy kompromittálódott privát kulcs miatt. Míg a CertiK közel 9 millió dollárra becsülte a veszteséget, az IoTeX csapat szerint a ténylegesen ellopott összeg inkább 2 millió dollár körül volt. Ez egy egyszerűbb támadás volt, a támadó a kompromittált kulccsal tokeneket vett ki a protokollból, ETH-ra váltotta azokat, majd hidakon át Bitcoinra vitte a pénzt.

A harmadik legnagyobb eset februárban a Foom.Cash, egy adatvédelmi protokoll 2,2 millió dolláros támadása volt. Ebben a hacker egy sebezhetőséget használt ki egy okosszerződésben, hogy hamis zKSNARK zérótudás bizonyításokat hozzon létre és így nagy mennyiségű tokenhez férjen hozzá.

Adathalászat és AI támadások

Az okosszerződések sebezhetőségein túl az adathalászat is tartós veszélyt jelent, és pontosan 8,5 millió dollárt tett ki a februári veszteségekből. Az adathalászatot jelentősen megkönnyítik az olyan „drainer-as-a-service” szolgáltatók, mint az Angel Drainer és az Inferno Drainer. Ezek a szolgáltatók gyakorlatilag professzionális, bérelhető hacker‑infrastruktúrát kínálnak és bárki, minimális tudással képes lehet csalásokat végrehajtani. Az eszközök jutalékért cserébe klónozott weboldalakat, megtévesztő közösségi médiafiókokat és automatizált okosszerződés‑szkripteket is adnak a felhasználóknak.

Bár a fentiek alapján örülni kellene, hogy összességében javul a helyzet, de egyrészt ez elég valószínű, hogy rövidtávú javulás, másrészt látni kell, hogy a támadók sokkal hatékonyabbak és gyorsabbak. A világot megbénítő egyik frissítéséről is ismert CrowdStrike kiberbiztonsági cég szerint 89 százalékkal nőtt az AI‑alapú támadások száma az előző évhez képest, különösen a hitelesítő adatok ellopása, a felderítés és az észlelés elkerülése terén.

Ez azt mutatja, hogy a fenyegetések nagyon gyorsan változnak, és a támadók egyre hatékonyabban használják a mesterséges intelligenciát. Emellett AI‑fejlesztői platformok sebezhetőségeit is kihasználták zsarolóvírus telepítésére, illetve olyan rosszindulatú AI‑szerverek létrehozására, amelyek megbízható szolgáltatásnak álcázták magukat. Gyakorlatilag az AI‑infrastruktúra is elsődleges támadási felületté vált.

A támadók minden eddiginél gyorsabban mozognak. Az átlagos idő, amíg egy támadó a kezdeti behatolástól eljutott a hálózaton belüli további terjeszkedésig 2025-ben 29 percre csökkent, ami 65 százalékos visszaesés 2024-hez képest. A valaha mért leggyorsabb betörés mindössze 27 másodpercig tartott, és volt olyan támadás, amely kevesebb mint négy perc alatt jutott el a hálózati hozzáféréstől az adatlopásig. A Crowdstrike által vizsgált támadások 82%-a mindenféle rosszindulatú szoftver nélkül zajlott. A támadók ellopott hitelesítő adatokat, legitim folyamatokat és engedélyezett SaaS‑integrációkat használtak, hogy elkerüljék az észlelést. A kriptós projektekhez köthető kommunikációk jelentős része is komoly kockázatot hordoz magában.

Az iparági felmérések szerint a vállalatok többsége nincs felkészülve erre az új fenyegetési környezetre. A Cisco Cybersecurity Readiness Index alapján a cégek mindössze 4 százaléka felel meg az érett védelmi szintnek, miközben a válaszadók 86 százaléka számolt be AI‑hoz köthető biztonsági incidensről az elmúlt évben.