Az Európai Unió digitális személyazonosságot akar, de a saját adatait sem tudja megvédeni

Cikk meghallgatása

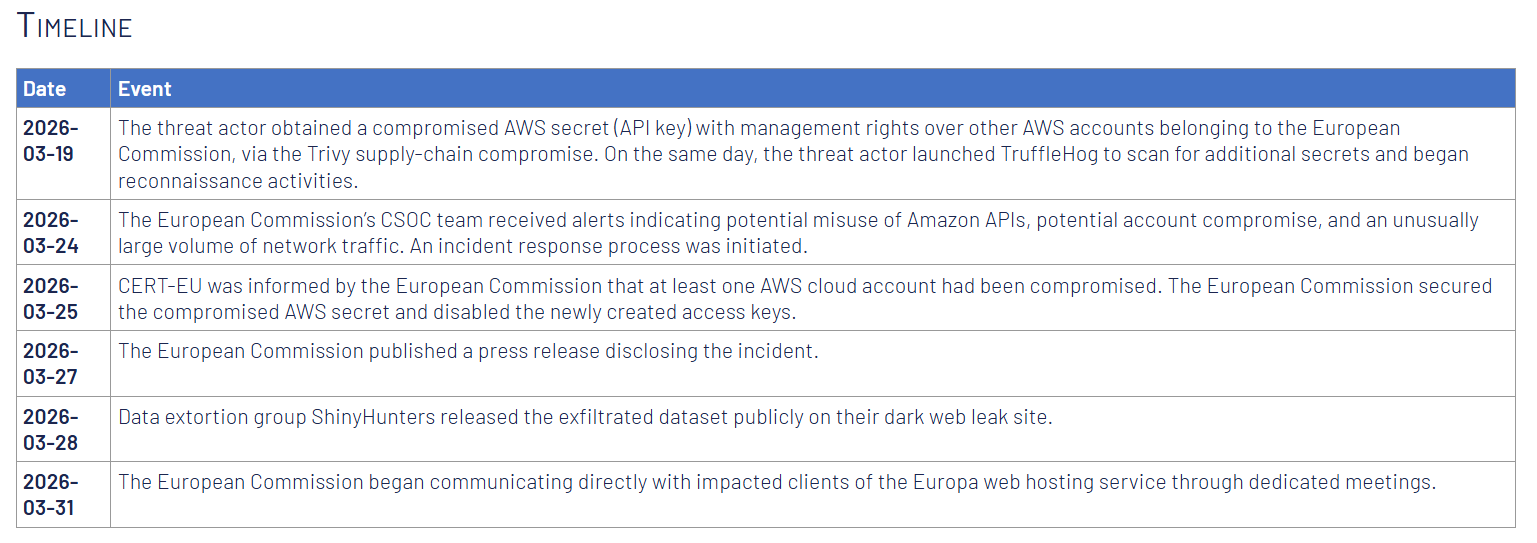

A nagyratörő, központi bank által kibocsátott digitális valutát (CBDC) és közös EU-s digitális azonosítót magában foglaló terveket dédelgető Európai Uniónak a friss hírek alapján először a biztonsági eszközein kell javítania. Az európai közösség számítógépes vészhelyzeti reagáló csapata (CERT-EU) április 2-án közölte, hogy egy nyílt forráskódú biztonsági szkenner elleni ellátási lánc típusú támadás gyakorlatilag hozzáférést biztosított a hackerek számára az Európai Bizottság felhőinfrastruktúrájához.

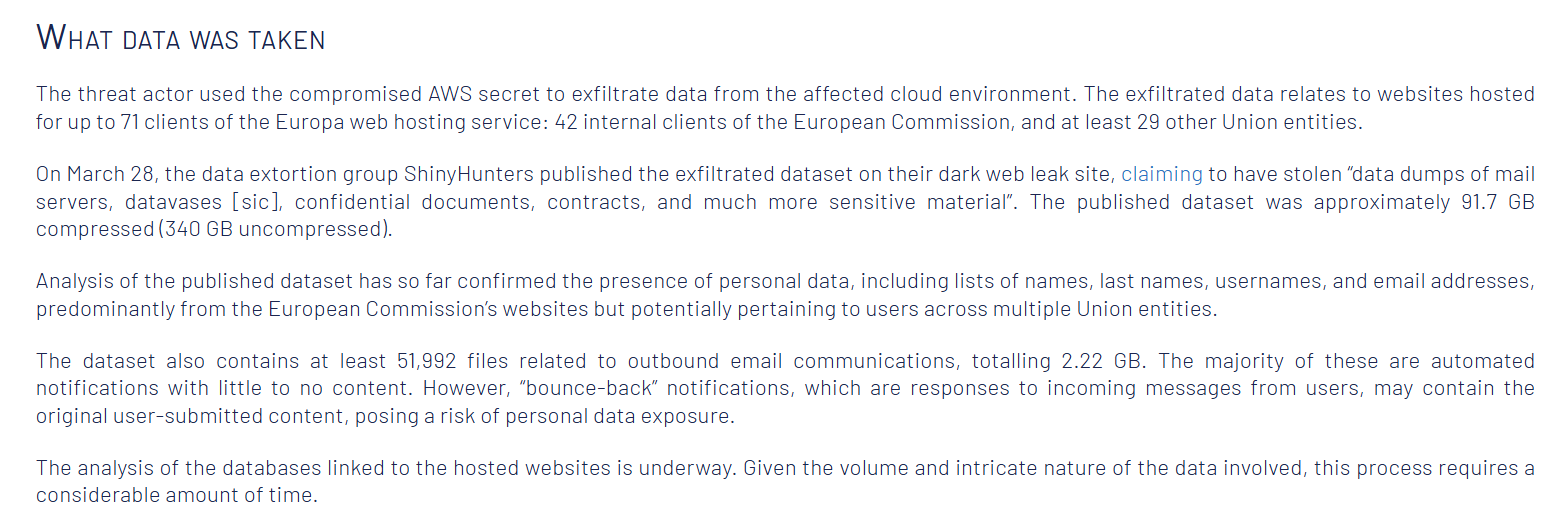

Ennek eredményeként mintegy 92 gigabájtnyi tömörített adatot loptak el a rosszindulatú szereplők. Az adatok között több tucat uniós intézmény munkatársainak személyes adatai és e-mail tartalmai is szerepelnek. A CERT-EU a támadással a TeamPCP nevű csoportot vádolta meg, amely az elmúlt hat hétben módszeresen kompromittálta azokat az eszközöket, amelyeket a szervezetek saját védelmükre használnak. Az EU szerint aztán az adatokat a ShinyHunters nevű, zsarolásra szakosodott csoport tette közzé, amely többek között a Ticketmaster, az AT&T és több mint 60 másik vállalat elleni adatlopásokért is felelős. Ez alapján akár is feltételezhető, hogy közösen megtervezett akcióról volt szó, tehát a csoportok között együttműködés van.

Az Európai Bizottság felhőinfrastruktúrája elleni támadás részletei

A hírek szerint a támadás március 19-én kezdődött, amikor az Európai Bizottság automatikus rendszere letöltötte a Trivy nevű szoftver kompromittált verzióját. A Trivy egy széles körben használt, nyílt forráskódú sebezhetőség-ellenőrző eszköz. A támadók egy korábbi GitHub‑feltörésből megmaradt hozzáférést használtak fel, mert az érintett projekt nem cserélt le minden hitelesítő adatot. A megmaradt hozzáféréssel a TeamPCP force push művelettel felülírta a Trivy GitHub Action verziócímkéit (tag-jeit), a 77 verziótagból 76‑ot rosszindulatú kóddal helyettesített. Ha a támadó felülírja a taget egy másik commitra, akkor a felhasználók automatikusan a rosszindulatú verziót töltik le, anélkül, hogy bármi feltűnne nekik.

Amikor a Bizottság automatizált biztonsági rendszere letöltötte a fertőzött frissítést, a kártevő megszerezte az AWS API-kulcsot, amely hozzáférést biztosított az Amazon Web Services-en futó felhőfiókhoz. Innen kezdve a behatolás a Palo Alto Networks Unit 42 csapata által módszeres felderítési kampánynak nevezett módon zajlott. A támadók a TruffleHog nevű eszközt használták további hitelesítő adatok keresésére. Ezután egy új hozzáférési kulcsot rendeltek egy meglévő felhasználóhoz a lebukás elkerülése érdekében, majd feltérképezték, hogy milyen felhasználók és szerepkörök, valamint jogosultságok vannak. Ellenőrizték azt is, hogy milyen szerverek futnak, milyen alkalmazásokkal, milyen adatbázisokat és kódokat futtatnak rajtuk. Különösen az ECS klaszterekre koncentráltak, ahol az ún. konténerek gyakran tartalmaznak hozzáférési kulcsokat és itt van maga a Secrets Manager is, amiben minden jelszó és token elérhető.

Az Európai Bizottság kiberbiztonsági műveleti központja csak március 24-én, azaz öt nappal a kompromittálás után észlelte a gyanús tevékenységet, amikor riasztások jelezték az Amazon API-k lehetséges rosszindulatú felhasználását és a hálózati forgalom szokatlan növekedését. A Bizottság március 27-én hozta nyilvánosságra az incidenst, majd egy nappal később a ShinyHunters közzétette az adatokat a dark weben. Rengeteg adat szivárgott ki, az ellopott információk a Europa.eu webhoszting szolgáltatás akár 71 ügyfeléhez is kapcsolódhatnak – 42 belső bizottsági egységhez és legalább 29 más uniós szervezethez. A CERT-EU megerősítette, hogy a közzétett, mintegy 340 GB-nyi adat közel 52 000 kimenő e-mailt, valamint neveket, felhasználóneveket és e-mail címeket tartalmaz. Az érintett szervezetek között lehet az Európai Gyógyszerügynökség, az Európai Bankhatóság, az ENISA és a Frontex is.

A nyílt forráskódú biztonsági eszközök elleni támadások egyre gyakoribbak, maga a TeamPCP is több ilyet hajtott végre márciusban. A Trivy után a Checkmarx KICS nevű infrastruktúra-kód ellenőrző eszközt vették célba, majd a LiteLLM AI-átjárót. Minden egyes feltört eszköz újabb belépési pontként szolgált a következő célpont eléréséhez, láncreakciós ellátási lánc támadást hozva létre. Az eset komoly kérdéseket vet fel az EU kiberbiztonsági szabályozási keretrendszereivel kapcsolatban. A 2023-ban elfogadott kiberbiztonsági rendelet célja éppen az ilyen támadások elleni védelem volt, és a vonatkozó irányelv vezetői szintű felelősséget ír elő.

Ennek ellenére a Bizottság infrastruktúráját egy olyan támadási vektoron keresztül törték fel, amely a szoftverellátási lánc és az üzemeltetési védelem közötti szürke zónába esik. Az incidens különösen érzékeny időszakban történt az EU digitális szuverenitási törekvései szempontjából. Az Európai Bizottság részben az AWS-re támaszkodik, ami már korábban is vitákat váltott ki. Egy ilyen támadás csak tovább erősíti azokat az aggályokat, hogy kritikus rendszereket európai felhőszolgáltatókra kellene bízni. Az pedig, hogy nyílt forráskódú biztonsági eszközök válnak a behatolások és adatlopások eszközövé, a trójai faló tipikus esetét jelentik.