Magyar Mac‑felhasználókat is érinthet: rejtett kártevő lopja a jelszavakat és sütiket

Cikk meghallgatása

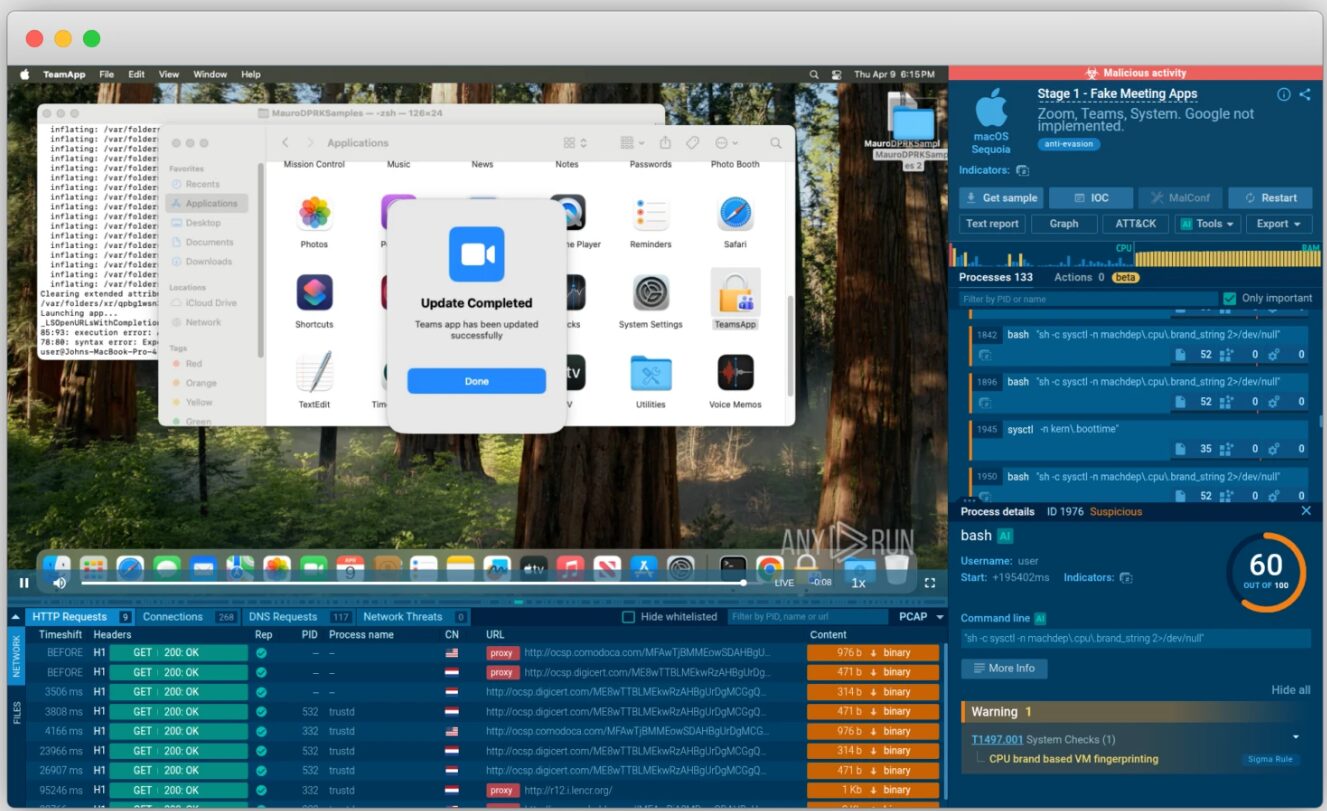

Az állítólagosan Észak-Korea által támogatott Lazarus Group egy fejlett, macOS eszközöket célzó kártevőt vetett be, amelyet „Mach-O Man”-nek neveztek el. A támadást 2026 április közepén azonosították először, és olyan népszerű munkahelyi alkalmazásokat használ fel, mint a Zoom, a Microsoft Teams és a Google Meet. A Lazarus csoportot a kriptotörténelem legnagyobb lopásaihoz kötik, többek között a Ronin Network (Axie Infinity) elleni 625 millió dolláros támadáshoz, a Bybit 1,5 milliárd dolláros kifosztásához, a DMM Bitcoin elleni 308 millió dolláros lopáshoz és például a KelpDAO nemrégiben keletkezett 292 millió dolláros veszteségéhez is.

Így működik a minden eddiginél hatékonyabb macOS kártevő

A fertőzés első lépéseként social engineering módszerrel próbálnak behálózni áldozatokat. A fejlesztőket, vezetőket és más döntéshozókat a fintech és kriptó szektorból egy sürgős megbeszélésre invitálják egy kolléga feltört fiókján keresztül. A megbeszélésre küldött linkre kattintva egy hitelesnek tűnő weboldal jelenik meg, amely egy Zoom/Teams/Meet csatlakozási hibát szimulál. Ezután arra kéri az áldozatot, hogy másoljon be egy látszólag ártalmatlan kódsort a Mac Terminálba a probléma megoldásához. Ezzel gyakorlatilag az áldozat saját maga kerüli ki a macOS biztonsági mechanizmusait, ugyanis a kód futtatása után egy teamsSDK.bin nevű bináris fájl települ.

Ez a fájl a stager, azaz az előkészítő kártevő, amely letölti és aktiválja a fő támadó komponenst. Ebben az esetben ez utóbbi egy hamis macOS alkalmazáscsomag, amelyet letöltés után a program digitálisan aláír, majd ismételten jelszót kér az áldozattól, rosszul fordított, de hitelesnek tűnő üzeneteket megjelenítve.

A „Mach-O Man” több szakaszból áll, amelyek mindegyike Go nyelven fordított Mach-O binárisokat használ. Tartalmaz egy profilozó modult, amely összegyűjti a rendszerinformációkat: hálózati konfiguráció, futó folyamatok, CPU-adatok és így tovább. Kiterjesztésekkel rendelkezik Chrome, Firefox, Safari, Brave, Opera és Vivaldi böngészőkhöz is. A kártevő program elküldi az ellopott adatokat a támadók szerverére, két internetes csatornát használva, olyan egyszerű internetes kérésekkel továbbítva őket, mintha csak egy weboldalra küldene információt. A minden bekapcsolás vagy bejelentkezés utáni indulást biztosító ún. perzisztencia-modul (minst2.bin) egy olyan rendszerfájlt hoz létre, ami ránézésre ártalmatlan, ismert program részének tűnik (com.onedrive.launcher.plist) – ebben az esetben OneDrive vagy Antivirus Service névvel álcázva magát.

A támadás végső, fő kártevője (Macrasv2) összegyűjti a gépen található érzékeny adatokat, úgy mint böngésző-bejelentkezési adatokat, az SQLite adatbázisokban tárolt sütiket és érzékeny Keychain (a Mac jelszótároló rendszere) bejegyzéseket. Az összegyűjtött adatokat tömörítve a kártevő a Telegram Bot API-n keresztül küldi el. Más technikákkal ellentétben ez a módszer nem igényel nagyon komoly sebezhetőségeket és hibákat, ami rendkívül hatékonnyá teszi olyan értékes célpontok ellen, akik egyszerre több hívást kezelnek, és parancsokat másolnak be ellenőrzés nélkül.