Felfedezték az elmúlt évek legnagyobb Linux-sebezhetőségét

Cikk meghallgatása

A Linux-alapú operációs rendszerek világszerte nagyon elterjedtek a szervereken és mobilokon (az okostelefonok jelentős része Linux-alapú rendszert használ), de az asztali gépeken jóval kisebb a részesedésük. Magyarországra vonatkozóan nincs külön statisztika, de az európai átlag alapján néhány százalék körülire tehető a használata. Abból kiindulva, hogy a globális szerverpiacon közel 50%-os a Linux részesedése, és a legnagyobb 1 millió webkiszolgáló 96%-a valamint a világ összes szuperszámítógépe Linuxot futtat, sokkoló hírként szaladt végig az interneten, hogy felfedezték az elmúlt évek legnagyobb Linux-sebezhetőségét.

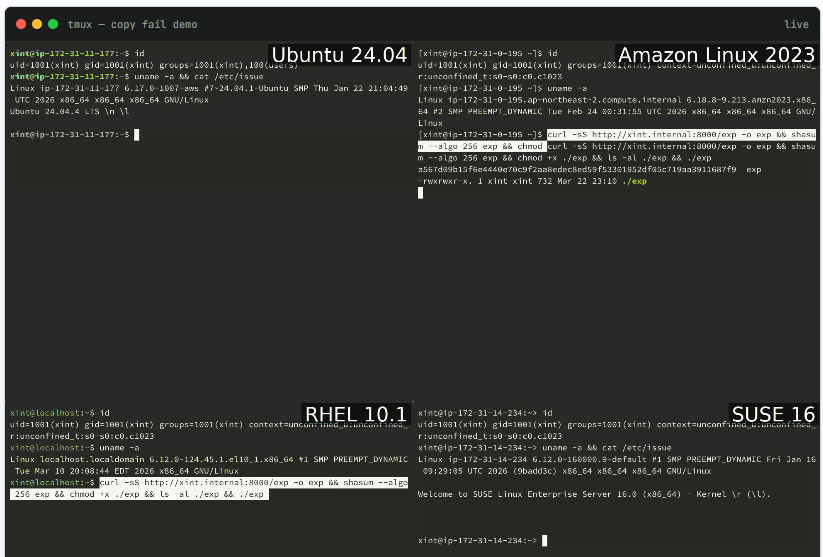

A nyilvánosan közzétett sebezhetőség gyakorlatilag javítatlan frissítés nélkül és root hozzáférést biztosít a Linux szinte összes kiadásához. A sebezhetőséget és az azt kihasználó kódot még április 29-én tette közzé a Theori biztonsági cég kutatócsoportja, öt héttel azt követően, hogy privátban jelentették azt a Linux kernel biztonsági csapatának. A csapat a 7.0, 6.19.12, 6.18.12, 6.12.85, 6.6.137, 6.1.170, 5.15.204 és 5.10.254-es verziókban már javította a hibát, azonban április 29-én még a Linux disztribúciók közül csak kevés integrálta ezeket a javításokat.

A kritikus Linux-hiba részletei

A kritikus hibát CVE-2026-31431 azonosítóval és CopyFail névvel tartják számon, és egy helyi jogosultságkiterjesztési sebezhetőségről van szó. Ez a típusú sebezhetőség lehetővé teszi, hogy jogosulatlan felhasználók rendszergazdai szintre emeljék magukat. Tehát egy támadó, akinek már van valamilyen módja, joga kódot futtatni egy gépen, nagyon könnyen rendszergazdai szintre emelheti magát és onnan aztán hátsó ajtókat nyithat, minden fájlt elérhet és minden folyamatot megfigyelhet. A CopyFail azért különösen veszélyes, mert egyetlen kóddal módosítás nélkül kihasználható az összes sebezhető disztribúció. Egy Jorijn Schrijvershof nevű kiberbiztonsági szakértő arra hívta fel a figyelmet, hogy a Theori által közzétett Python‑szkript több nagy Linux‑disztribúción is gond nélkül működik, ami azt jelzi, hogy a sérülékenység nagyon széles körben kihasználható.

Ez különösen veszélyes a megosztott infrastruktúrákban, mert ott rengeteg különböző folyamat és felhasználó ugyanazt a Linux kernelt használja. Ilyenek a Kubernetes‑konténerek (a Kubernetes‑konténer egy olyan elkülönített futtatási környezet, amelyben egy alkalmazás vagy szolgáltatás fut, mintha egy saját mini‑gépe lenne, de valójában sok más konténerrel osztozik ugyanazon a valódi szerveren és Linux kernelen), a tárhelyszolgáltatások bérlői, a CI/CD rendszerek, a WSL2 példányok egy laptopon, vagy akár a konténerizált AI‑ügynökök. Ha a kernelben van egy jogosultságnövelő hiba, az teljesen ledönti a határokat ezek között az elkülönített környezetek között, és egyetlen rosszindulatú folyamat képes lehet az egész rendszer feletti irányítást megszerezni.

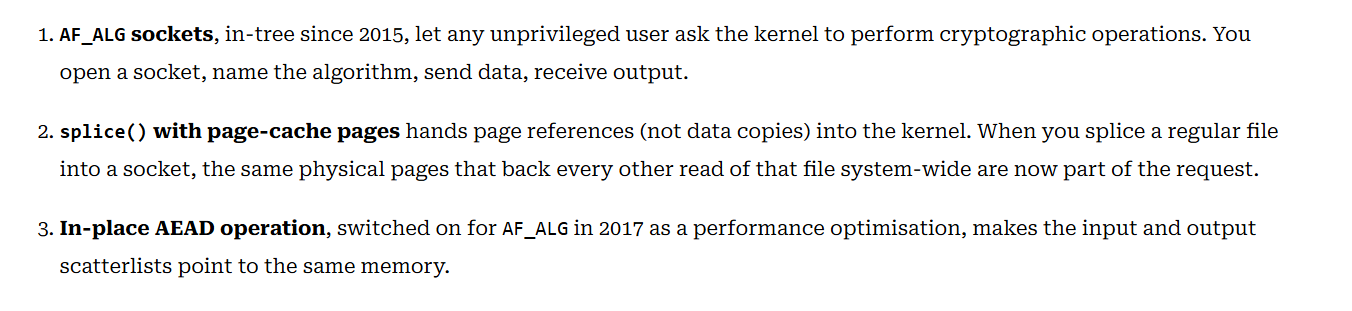

Egy az egyben bárki nem tudja kihasználni a sebezhetőséget, mert ehhez először valamilyen más hibán (egy WordPress-bővítmény például) keresztül alacsony jogosultságú hozzáférést kell szereznie. Viszont ha ez megvan, akkor a CopyFail sebezhetőséggel néhány másodperc alatt rendszergazda lehet és minden más konténer elérhető lesz számára ugyanazon a gépen. A probléma azért különösen veszélyes, mert a hiba a kernel kriptográfiai API-jában található egyszerű logikai tévedés, nem pedig egy memóriakezelési hiba. Emiatt a sebezhetőség rendkívül megbízható. Ugyanaz a kód különböző Linux‑verziókon és disztribúciókon is ugyanúgy működik, nincs semmi bizonytalanság.

A CopyFail név arra utal, hogy a kernel egyik kriptográfiai rutinja nem másolja át megfelelően az adatokat, hanem a hívó program pufferét, saját memóriaterületét használja átmeneti területként, és néhány bájtot túlír a kijelölt memóriaterületen. Ez a kis logikai hiba elég ahhoz, hogy a támadó a saját folyamatán keresztül átvegye az irányítást a teljes rendszer felett.

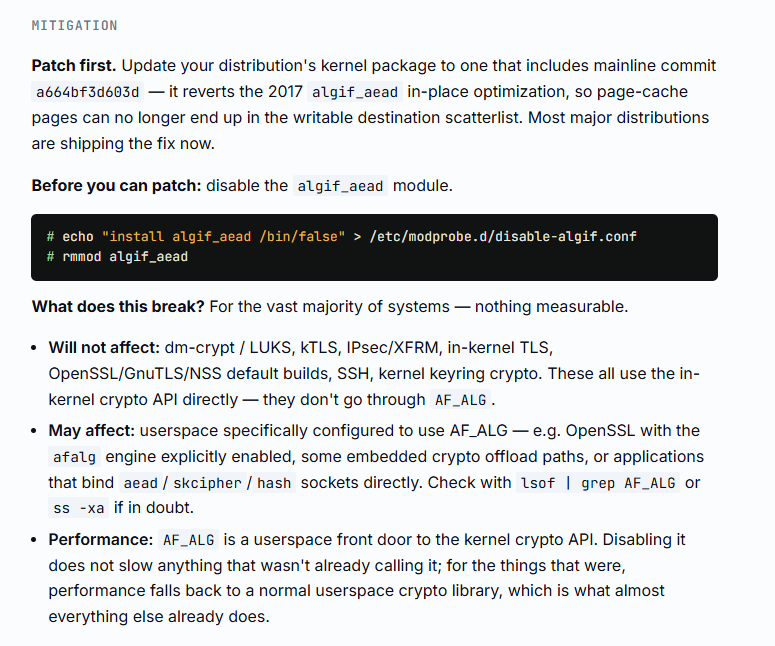

Ez az elmúlt évek egyik legnagyobb Linux-sebezhetősége, a 2022-es Dirty Pipe és a 2016-os Dirty Cow után, amely sebezhetőségeket aktívan ki is használták a valóságban. A Linux disztribútorok gyakran ragaszkodnak régebbi kernelverziókhoz, és feltelepítik inkább a javításokat azokba. Arról a Theori bejelentésében nem esett szó, hogy felvették volna a kapcsolatot bármelyik disztribútorral, tehát gyakorlatilag közzétettek egy nulladik napi sebezhetőséget úgy, hogy tisztában voltak vele, hogy ez nincs is javítva szinte sehol. A sebezhetőséget javítottként ismert disztribúciók közé tartozik az Arch Linux és a RedHat Fedora, de a RedHat és az Ubuntu is adott már ki útmutatót, hogyan lehet csökkenteni a kockázatokat.

A Theori kutatói egy kevéssé vizsgált területen, a Linux (amelynek alapítójáról elterjedt az is, hogy ő a Bitcoin létrehozója) kernel kriptográfiai alrendszerében fedezték fel a súlyos hibát. Az egyik kutató észrevette, hogy bizonyos memóriakezelési részeket – például a splice() művelethez kapcsolódó gyorsítótári oldalakat – eddig alig ellenőriztek. Egy AI‑alapú kódbiztonsági eszközzel mindössze nagyjából egy óra vizsgálat után sikerült is megtalálniuk a sérülékenységet. A Theori ezután olyan kódot is készített, amely a CopyFail hibát kihasználva képes kitörni Kubernetes‑konténerekből, vagyis át tud lépni a konténerek közötti határokon.