Nagyon figyelj milyen játékot töltesz le, így lopták el egy kriptós mindenét

Mark Koh szingapúri vállalkozótól közel 15 ezer dollárnyi kriptovalutát loptak el, miután áldozatul esett egy kifinomult játék tesztelési csalásnak álcázott rosszindulatú programnak. Mark Koh részletesen beszámolt tapasztalatairól a Lianhe Zaobao újságnak adott interjúban és egy LinkedIn-bejegyzésben is .

A két beszámoló szerint december 5-én Koh a Telegramon talált egy bétatesztelési lehetőséget egy MetaToy nevű online játékhoz. Koh, aki számos Web3-as projektbe fektetett be és értékelte azokat, meg volt győződve arról, hogy a MetaToy játék legitim, a weboldal és a Discord professzionális megjelenése, valamint a csapat tagjainak reagálóképessége alapján.

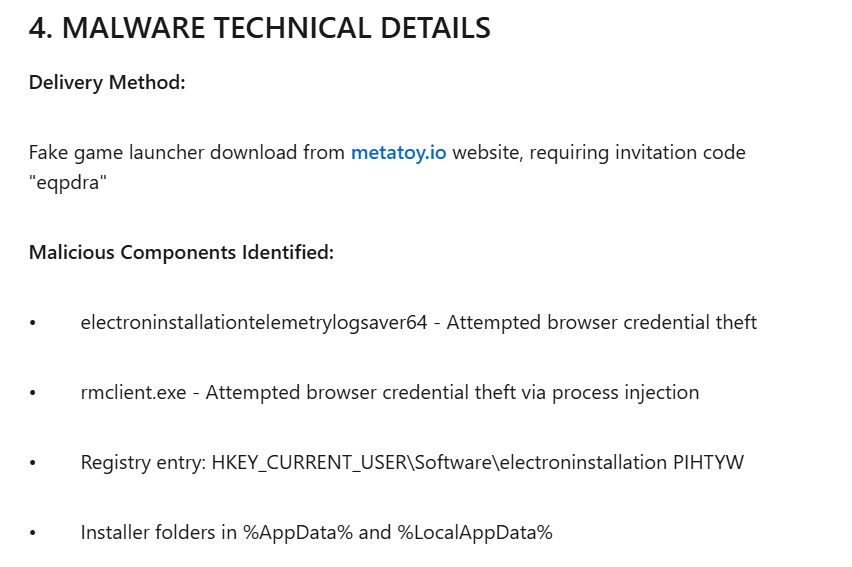

Koh azonban arról számolt be, hogy a MetaToy letöltése azt eredményezte, hogy egy rosszindulatú szoftver került a számítógépére. A Norton antivirus programja azonnal gyanús tevékenységet jelzett a számítógépén, ezért Koh teljes rendszerellenőrzést futtatott, törölte a gyanús fájlokat és bejegyzéseket, sőt, újratelepítette a Windows 11 rendszert is.

Ennek ellenére 24 órával később minden szoftveres kriptotárcája, amelyet a Rabby és Phantom böngészőbővítményekhez kapcsolt, kiürült. Összesen 14 189 dollárnyi értékű kriptovaluta, amelyet nyolc év alatt gyűjtött össze, eltűnt.

„Még a tárca alkalmazásomba sem jelentkeztem be. Külön seed phrase-ekkel rendelkezem. Semmit sem mentettem digitálisan.” – magyarázta.

Több sebezhetőséget is kiaknáztak

Koh azt is elmondta, hogy a támadás valószínűleg egy hitelesítési token lopás és egy szeptemberben felfedezett Google Chrome zero-day sebezhetőség kombinációja volt, amely rosszindulatú kódok futtatását teszi lehetővé. Kiemelte azt is, hogy a támadásnak valószínűleg több támadási vektora volt, mivel minden azonosíthatóan gyanús fájlt átvizsgált, és Norton víruskeresője két DLL eltérítési kísérletet is blokkolt.

Ennek a nyilvánvaló kifinomultságnak a fényében Koh szerint a potenciális célpontoknak – különösen az angyalbefektetőknek vagy a béta verziókat letöltő fejlesztőknek – különleges biztonsági intézkedéseket kell hozniuk.

„Tehát azt tanácsolom, hogy még a szokásos óvintézkedések mellett is távolítsák el és töröljék a seedeket a böngésző alapú hot walletekből, amikor azokat nem használják.” – mondta. „És ha lehetséges, használják a privát kulcsot, ne a seedet.

Koh bejelentette a csalást a szingapúri rendőrségnek, amely a kínai nyelvű Lianhe Zaobao újságnak megerősítette, hogy megkapta a vonatkozó bejelentést. Közben a MetaToy támadás másik áldozatára is fény derült, aki szintén Szingapúrban él.

A MetaToy exploit akkor jelent meg, amikor a kiberbűnözők egyre kifinomultabb technikákat alkalmaznak a számítógépek rosszindulatú programokkal való megfertőzésére.

Októberben a McAfee felfedezte, hogy a hackerek a GitHub-repositorykat használták arra, hogy banki kártevő programjuk új szerverekhez tudjon csatlakozni, amikor egy korábbi szervert leállítottak.

Egy másik új fajta támadás az volt, amikor hamis AI eszközöket használtak kriptovalutákat lopó kártevő programok terjesztésére, valamint hamis Captcha-k és rosszindulatú pull requestek kerültek be az Ethereum kódkiterjesztésekbe is.