Közel száz kormányzati adatbázist tüntetett el két testvér

Cikk meghallgatása

A modern kormányok és nagyvállalatok ma már nemcsak fizikálisan kell, hogy jelen legyenek egy tekintélyes épületben, hanem az online teret is uralniuk kell. Legyen szó a közösségi médiáról, vagy az online tér bármely szegletéről, a működés alapvető elve a szerverek és adatbázisok teljes kontrollja. Miután az adat lett napjaink legértékesebb fizetőeszköze, a hozzáférések és belső kontrollok mindennél többet érnek, azonban az emberi tényező itt is megkerülhetetlen.

Így kanyarodunk vissza egy 2025 márciusi esetre az Opexus kapcsán, ahol egyetlen gyenge láncszemet használt ki két korábban elítélt testvér, akik percek alatt törtek fel és tüntettek el közel száz kormányzati adatbázist. Utánajártunk, mekkora káoszt sikerült okozniuk az állami adminisztrációban.

Két korábbi hacker egy tiszta önéletrajzzal

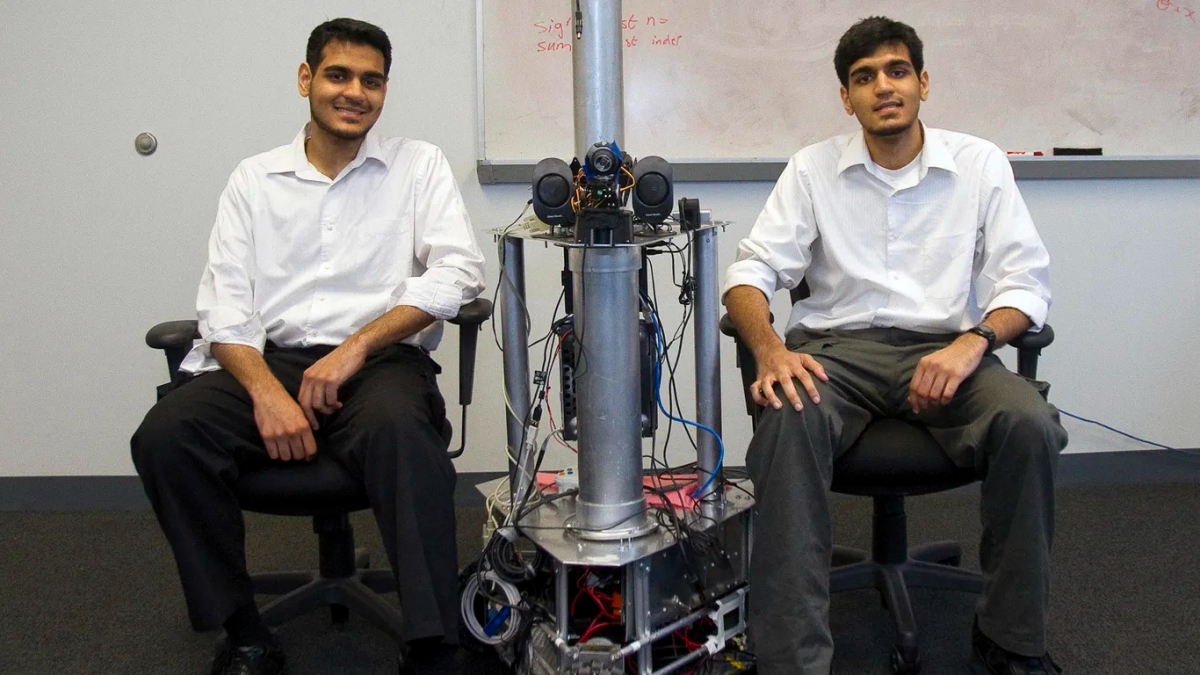

A 34 éves Muneeb és Sohaib Akhter testvérek Alexandriából első ránézésre pontosan annak tűntek, akiket egy állami rendszereket kezelő vállalat keres: tapasztalt szoftvermérnököknek, akik képesek működtetni a FOIAXpress és az eCASE rendszereit. Ezek a platformok FOIA-kérelmeket, etikai vizsgálatokat, EEO-bejelentéseket és más érzékeny ügyeket kezeltek, vagyis rengeteg személyes adat fordult meg bennük – nevektől és címektől kezdve egészen adóazonosítókig.

A probléma csak évekkel később derült ki. Az Opexus – korábbi nevén AINS – mindössze hét évre visszamenő háttérellenőrzést végzett, így a testvérek 2015-ös bűnügye gyakorlatilag láthatatlanná vált a rendszerben. Pedig korábban már elítélték őket, miután feltörték a State Department rendszereit, adatokat loptak és jelentős vállalati károkat okoztak.

A „tiszta” önéletrajz azonban csak a kezdet volt.

2023 és 2024 során a testvérek fokozatosan egyre mélyebb hozzáférést építettek ki a vállalat infrastruktúrájához. Már nem csupán technikai üzemeltetési feladatokat láttak el, hanem belső felhasználói adatokat gyűjtöttek, több ezer jelszót szereztek meg, majd automatizált credential-stuffing támadásokat indítottak különböző külső szolgáltatások – köztük a Marriott és a DocuSign – ellen.

A bírósági dokumentumok szerint a helyzet 2025 februárjára eszkalálódott igazán. Február 1-jén Muneeb állítólag elkérte testvérétől egy EEO-bejelentő jelszavát, majd azzal belépett az áldozat e-mail-fiókjába. Az ügyet a vádiratok már „password traffickingként” említik, vagyis a nyomozók szerint ekkor már nem múltbéli botlásról, hanem aktív, folyamatban lévő visszaélésről volt szó.

Egy óra alatt omlott össze közel száz adatbázis

A történet legdrámaibb része 2025. február 18-án kezdődött, amikor az Opexus egy távoli Microsoft Teams-megbeszélés során kirúgta a testvérpárt. A HR-folyamat lezajlott, a technikai lezárás azonban nem: Muneeb adminisztrátori hozzáférése aktív maradt.

Ez az egyetlen hiba elég volt ahhoz, hogy percek alatt digitális pusztítás induljon el.

A vádhatóság szerint 16:56 és 17:56 között a testvérek közel 96 kormányzati adatbázist töröltek parancssorból. FOIA-kérelmek, DHS-eszköznyilvántartások és EEO-vizsgálati anyagok tűntek el egymás után, többek között olyan SQL-parancsokkal, mint a „DROP DATABASE dhsproddb”.

A támadás során több mint 1800 fájlt másoltak át saját eszközeikre, miközben mintegy 450 ember adóazonosító adataihoz is hozzáfértek. A nyomozók szerint Muneeb AI-asszisztenstől kért segítséget SQL- és Windows-naplók törléséhez, hogy eltüntesse a nyomokat, míg Sohaib egy „kill script” és zsarolás ötletét vetette fel.

A történet legfontosabb tanulsága azonban nem maga a hack volt, hanem a hozzáférések kezelése. A szakértők szerint a támadás csak azért történhetett meg, mert a vállalat nem alkalmazott megfelelő offboarding protokollt: a jogosultságokat nem vonták vissza időben, a monitorozás pedig elégtelen volt.

„A 2025. február 18-i kirúgás után a testvérek 56 perces kampányt indítottak, mely során 96 állami adatbázis törlése és több száz ember érzékeny adatainak ellopása történt.”

Az ügy mára jogilag lezárult, de a tanulság világos: a digitális korszakban a legveszélyesebb támadó sokszor nem kívülről érkezik, hanem már bent ül a rendszerben, érvényes hozzáféréssel.