Sebezhetőségeket fedeztek fel tőzsdék által is használt könyvtárakban

Számos sebezhetőséget fedeztek fel biztonsági kutatók olyan nyílt forráskódú könyvtárakban, amelyeket több kriptotőzsde és pénzügyi intézmény is használhat. A hackerek ezen keresztül akár a felhasználók tárcájához is hozzáférhetnek.

Bár egy nem régi kiberbiztonsági konferencián a szakértők megoldottak néhány, a tőzsdéket is érintő problémát, továbbra is vannak olyanok, amelyek veszélyt jelentenek felhasználóikra.

A sérülékenységeket többek között Omer Shlomovits, a ZenGo kriptotárcát fejlesztő társaság társalapítója fedezte fel. A Wired jelentése szerint a támadás formája szerint háromféle sebezhetőség került a felszínre.

Belső ember kell hozzá

Az első egy olyan potenciális támadás, amelyben a hacker a tőzsde egy belső emberén keresztül kihasználhatja annak a nyílt forráskódú könyvtárnak a sebezhetőségét, amelyet egy vezető tőzsde készített. Konkrét nevet a kutatók – érthető okokból – nem hoztak nyilvánosságra.

A könyvtár sebezhetősége a kulcsfrissítési mechanizmusban rejlik. Az elosztott kulcsgenerálás (DKG) során nem előnyös, ha a titkos kulcs – vagy annak részei – mindig ugyanazok maradnak. Ennek oka, hogy egy támadó idővel szépen lassan megfejthetné azt.

A támadásnak kitett könyvtárban bármely kulcsgeneráló fél úgy kezdeményezhetett frissítést, hogy lehetősége nyílt a folyamat manipulálására oly módon, hogy a kulcs egyes elemeit megváltoztatta, másokat pedig úgy hagyott.

A dolog végkimenetele egy potenciális, szolgáltatásmegtagadással járó (DoS) támadás, ezáltal pedig a tőzsde vagyonának hosszú távon történő zárolásának lehetősége.

Annyi szerencse azért van a dologban, hogy a kutatók egy héttel a kód végső megjelenése után megtalálták a hibát, így elég valószínűtlen, hogy bármely tőzsdének lett volna ideje a könyvtár felhasználására. Mivel azonban nyílt forráskódú irományról van szó, nincs kizárva, hogy egyes pénzintézetek a sebezhetőség tudata nélkül jelenleg is használják.

Megfejthető az ügyfél privát kulcsa

A második forgatókönyvben a hacker a tőzsde és annak ügyfele közötti kapcsolatot veheti célkeresztbe. Egy rosszindulatú váltó több egymást követő kulcsfrissítés után képes lehet ügyfele privát kulcsának visszafejtésére, majd kiutalhatja magának a kulcshoz tartozó tárcán tárolt vagyont.

De nem feltétlenül kell a magának a tőzsdének hátsó szándékkal rendelkeznie. Elég, ha egy hacker valamilyen módon vezető szerepbe jut.

Ezt a könyvtárat egy meg nem nevezett kulcskezelő cég fejlesztette. Bár saját kínálatában nem használja, a nyílt forráskódra való tekintettel egyéb felhasználásról nem rendelkezünk információkkal.

Áruló a kulcsgenerálók között

A harmadik lehetséges támadás azzal kezdődik, amikor egy kulcsgenerálásban résztvevő bizalmas felek először származtatják le a kulcsból a maguk részét. Ezután minden félnek egy sor véletlen számot kell generálnia, amelyek nyilvánosan hitelesítésre kerülnek a későbbi, nullaismeretű bizonyítás (zero-knowledge proof) során, vagyis amikor a különféle kulcstulajdonosok anélkül bizonyítják az információhoz való hozzáférésük jogát, hogy meg kelljen mutatniuk annak tartalmát.

A kutatók arra jöttek rá, hogy egy, a Binance által fejlesztett nyílt forráskódú könyvtár egy protokollja nem ellenőrizte ezeket a véletlen értékeket. Ennek eredményeként egy rosszindulatú fél a kulcs generálása során olyan praktikákat tudott alkalmazni, amelyek révén a teljes titkos kulcs megfejtése lehetővé vált volna.

A Binance ez utóbbi sebezhetőséget egyébként még márciusban orvosolta, és rámutatott, hogy csak a kezdeti kulcsgenerálás során volt jelen. Ez azt jelenti, hogy a későbbiekben a hibás könyvtár már nem rejtett biztonsági hibát, hacsak a kulcs legenerálásakor nem volt már jelen egy patkány is a csapatban.

A kutatók megjegyezték, hogy az ilyen támadások kivitelezése során egyáltalán nem lenne egyszerű dolga a hackereknek, hiszen mindegyik sebezhetőség kihasználása valamilyen magasabb rangú funkció betöltését követeli meg a tőzsdéken belül.

Céljuk mindezzel az volt, hogy felhívják a figyelmet, milyen egyszerűen hibát lehet véteni még a legfontosabb protokollokban is. A kriptográfia ágazata márpedig kellőképp komplikált ahhoz, hogy a fejlesztési folyamatokat ne lehessen csak úgy félvállról venni.

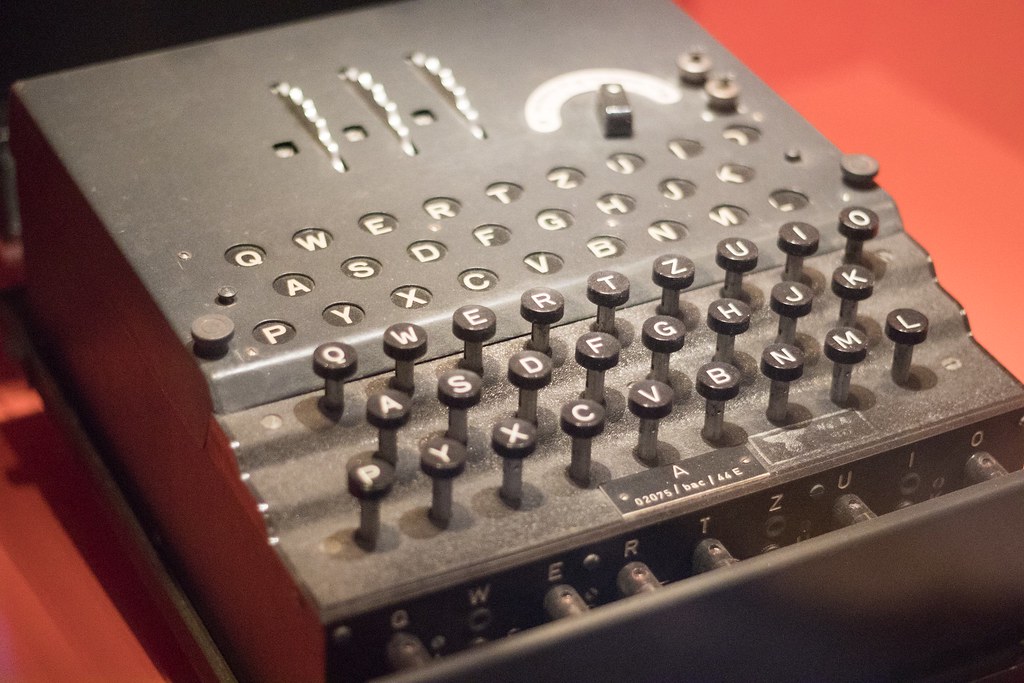

Borítókép: „Enigma” by derekbruff is licensed under CC BY-NC 2.0.

Kapcsolódó:

- Leállt a Binance.US, a kriptotőzsde szerint nem történt hackertámadás

- A kutatók felfedeztek egy sebezhetőséget, amely lassíthatja, de akár teljesen le is béníthatja a Lightning Networkot

- A Ledger közhírré tette a Trezor tárcák sebezhetőségeit