Titkosítás a titkosításban: a VPN‑protokollok elrejtésének technikai megoldásai

Cikk meghallgatása

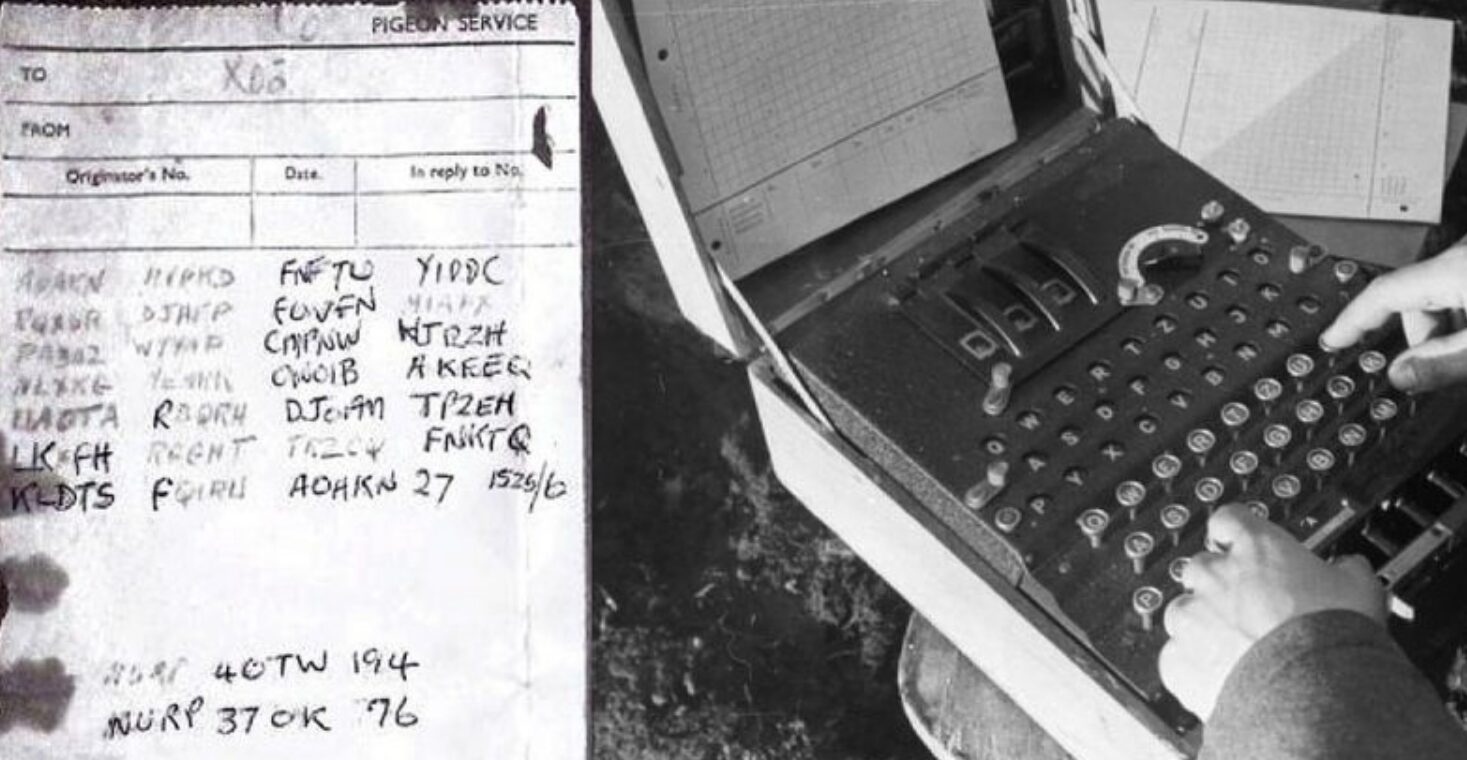

A VPN-ek, avagy a virtuális magánhálózatok emberek millióinak nyújtanak lehetőséget arra, hogy teljes hozzáférésük legyen az internethez, például azért, mert egy olyan rezsimben élnek, amely az életük minden szeletét, így az internetet is korlátozzza. Mondjuk már az Európai Unióban is felmerült az ilyen programok elleni fellépés. Volt már arra példa, hogy ilyen rezsimek a VPN-ek elleni harc jegyében utasították az internetszolgáltatókat, hogy tiltsák be, blokkolják a VPN-eket. Erre alapvetően van is lehetőségük a szolgáltatóknak, hiszen bár a VPN-en zajló forgalom önmagában titkosított, a felhasználónak először csatlakoznia kell egy VPN-szerverhez.

Ez a csatlakozás, a „kézfogási csomag” pedig könnyen azonosítható. Erre különféle programokat használhatnak a megfigyelők, szolgáltatók, mint például a Wireshark. Ez egy hálózati forgalomelemző program, ami a számítógép hálózati interfészén (pl. Wi-Fi) áthaladó nyers csomagokat rögzíti. Ezeket protokollokra bontja, majd megnézi, hogy honnan-hova megy a csomag és milyen protokollon keresztül. És mivel egy VPN-es csatlakozás elég jellegzetes csomag (csomagméret vagy akár fejléc tekintetében), így a mintázatok könnyen azonosíthatóak.

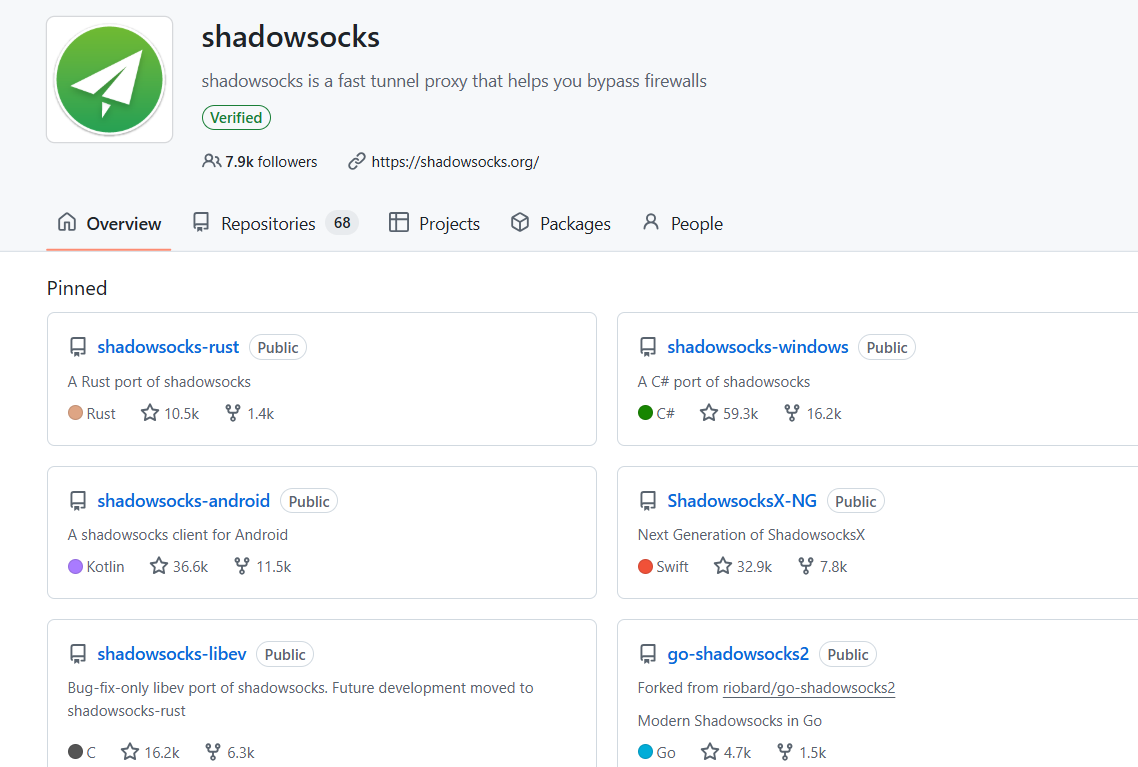

A Shadowsocks bemutatása

Anélkül, hogy bármilyen tiltás megkerülésére akarnánk javaslatot adni, jó tisztában lenni vele, hogy azt is el lehet rejteni, hogy milyen titkosított forgalmat küld valaki, tehát a VPN-hez csatlakozás is elrejthető. Kínai hackerek még 2012-ben kifejlesztették egy Shadowsocks nevezetű programot, ami elrejti a VPN-szerver felé irányuló forgalmat. Egy bemutató videó látható itt:

Ha nagyon komplexen akarnánk megfogalmazni, akkor ez egy titkosítás a titkosított forgalomban, amit először vissza kell ahhoz fejteni, hogy látható legyen, hogy valami titkosított. A Shadowsocks segítségével a kliens és a szerver között egy titkosított csatorna jön létre és a csomagok egyáltalán nem hasonlítanak a VPN-re. Nincs jellegzetes VPN-csatlakozási csomag, nincs azonosítható csomagméret vagy fejléc, minden egyszerű adatfolyamnak tűnik. A szolgáltató az ilyen programok segítségével jóval nehezebben tudja azonosítani azt, hogy valaki VPN-t használ, hiszen titkosított a csatorna, ráadásul randomizáltak a csomagok is.

Sok implementáció még egy olyan köztes réteget is használ (pluggable transport), ami még jobban elrejti a mintákat. A Shadowsocks és más hasonló programok célja nem a teljes anonimitás biztosítása, hanem az észlelhetőség csökkentése, mert például a VPN-szolgáltató szerver IP-je látható, a metaadatok és hálózati viselkedés akár mesterséges intelligencia segítségével megfigyelhető, statisztikailag elemezhető. Ettől függetlenül azonban egy ilyen program jelentősen megnehezíti a szolgáltatók számára azt, hogy lássák, ki használ VPN-t. Főleg, hogy egyes szolgáltatók maguk is használnak Shadowsocks-t, azaz már két szerveren is átmegy a forgalom.

A program önmagában teljesen legálisan letölthető és használható a világ legtöbb részén — így Európában, az USA-ban, Magyarországon, de szinte mindenhol. Ahol viszont problémás a használata, ott sem a program a baj, hanem a tevékenység, amit lehet vele csinálni. Kínában az internetet a Great Firewall nevű hatalmas online szűrőrendszer szűri. Ez nem csak weboldalakat tilt, hanem felismeri a VPN-protokollokat, blokkolja a titkosított forgalmakat, ha gyanúsnak tűnnek és elemzi a csomagmintákat is. Pont ezért hozta létre a fejlesztője anno a szoftvert. Azóta ő már egy „baráti figyelmeztetésre” visszavonult, az állam pedig tűzzel-vassal irtja a Shadowsocks szervereket, további blokkolásokat ír elő és a szolgáltatókat is felelősségre vonja időnként.