Top 5 bűnbanda, amik a legnagyobb ransomware támadásért felelnek

„Az interneten senki sem tudja, hogy kutya vagy!” – Peter Steiner híres rajzfilmjéből való idézet könnyen alkalmazható a Kaseya floridai szoftvergyártó legutóbbi ransomware támadására.

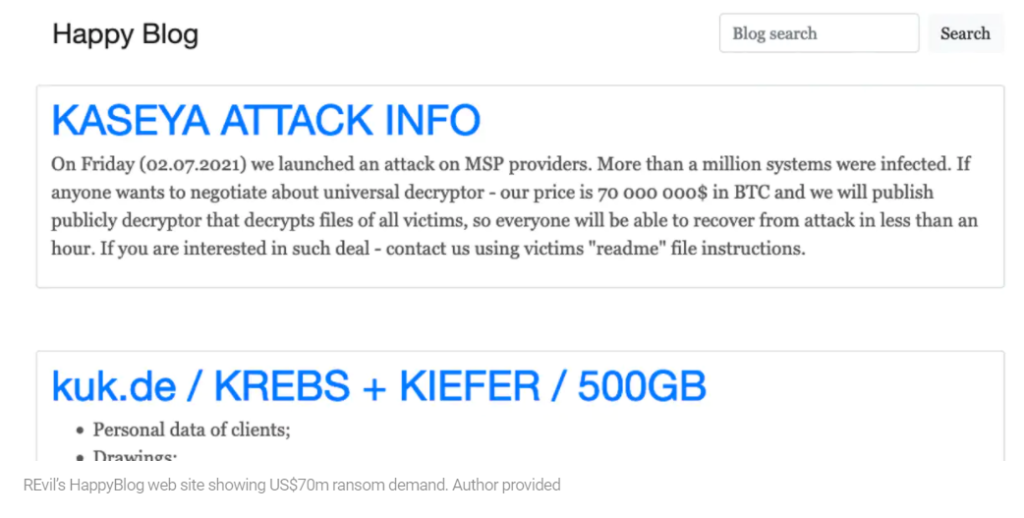

A Kaseya szoftveres alkalmazásokat nyújt szolgáltatásokként ügyfelek ezreinek a világ minden táján. Becslések szerint 800 és 1500 közötti közepes és kisvállalkozást érinthet az a hackertámadás, amit a vállalat nem rég szenvedett el. A hackerek 50 millió dollárt követeltek (kevesebb, mint a korábban közölt 70 millió dollár) váltságdíjként cserébe az adatokhoz való hozzáférés helyreállításáért.

It's, however, unclear as to how the hackers learned of the vulnerabilities. The details of those flaws have not yet been publicly released.

— The Hacker News (@TheHackersNews) July 6, 2021

A világméretű ransomware támadást az eddigi legnagyobbként vették nyilvántartásba. A REvil orosz informatikai bűnszervezet az állítólagos tettes.

Hírneve ellenére senki sem tudja, hogy mi a REvil, mire képes vagy miért teszi, amit tesz – eltekintve a hatalmas pénzek azonnali bezsebelésétől. Ezenkívül a ransomware támadások gyakran hatalmas hálózatokat érintenek, így még az sem biztos, hogy az érintett személyek ismerik egymást.

A ransomware támadások mérete és a váltságdíj mértéke exponenciálisan növekszik. Annak megértése, hogy kik ezek a csoportok, és mit akarnak, kritikus fontosságú ahhoz, hogy lebuktassák őket.

Most bemutatjuk az öt legveszélyesebb bűnszervezetet, akik jelenleg online tevékenykednek. Tudomásunk szerint ezeket a szélhámos csoportokat egyik állam sem támogatja.

DarkSide

A DarkSide a májusi Colonial Pipeline ransom támadás mögött álló csoport, aki leállította az amerikai Colonial Pipeline üzemanyag-elosztó hálózatát, és benzinhiányt okozott az USA-ban.

A csoport látszólag tavaly augusztusban jelent meg. Olyan nagyvállalatokat céloznak meg, amelyek a szolgáltatásaik bármilyen zavara miatt ügyfelek milliói szenvednek károkat. Ez kulcsfontosságú tényező, mivel akkor nagyobb valószínűséggel fizetnek váltságdíjat a megtámadott vállalatok. Az ilyen társaságok nagyobb valószínűséggel rendelkeznek kibertámadások elleni biztosítással, ami a bűnözők számára könnyű pénzkeresetet jelent.

A DarkSide üzleti modellje egy ransomware szolgáltatás felajánlása. Más szavakkal, ransomware támadásokat hajt végre más rejtett elkövetők nevében, így azok csökkenthetik felelősségüket. Ezután a két fél megosztja a nyereséget.

A kiberbűnözést szolgáltatásként kínáló csoportok online fórumokon is kommunikálnak, hogy támogassák azokat, akik esetleg fejleszteni szeretnék kiberbűnözéssel kapcsolatos ismereteiket.

Ez magában foglalhatja azt, hogy megtanítsanak akárkit a szolgáltatásmegtagadással járó támadások (DDoS) és a ransomware támadások kombinálására, hogy további nyomást gyakoroljon a tárgyalások esetén. A ransomware támadás megakadályozná, hogy egy vállalkozás a korábbi és a jelenlegi futó megrendeléseken vagy ügyleteken dolgozzon, míg a DDoS támadás blokkolna minden új megrendelés beérkezését is. Így a kettő kombinálása nagyon erős pozíciót kínál a támadóknak.

REvil

A REvil a ransomware támadást, mint szolgáltatást nyújtó csoport éppen a mostani Kaseya incidens miatt szerepelt a hírekben. De közben egy újabb, a JBS globális húsfeldolgozó vállalat elleni közelmúltbeli támadás miatt is hallhattunk róla. Ez a csoport 2020-2021-ben lett különösen aktív.

Áprilisban a REvil műszaki adatokat lopott a nem kiadott Apple termékekről az Apple laptopokat összeszerelő Quanta Computer nevű tajvani cégtől. 50 millió dolláros váltságdíjat követeltek az ellopott adatok nyilvános közzétételének megakadályozása érdekében. Az nem derült ki, hogy ezt a pénzt kifizették-e vagy sem.

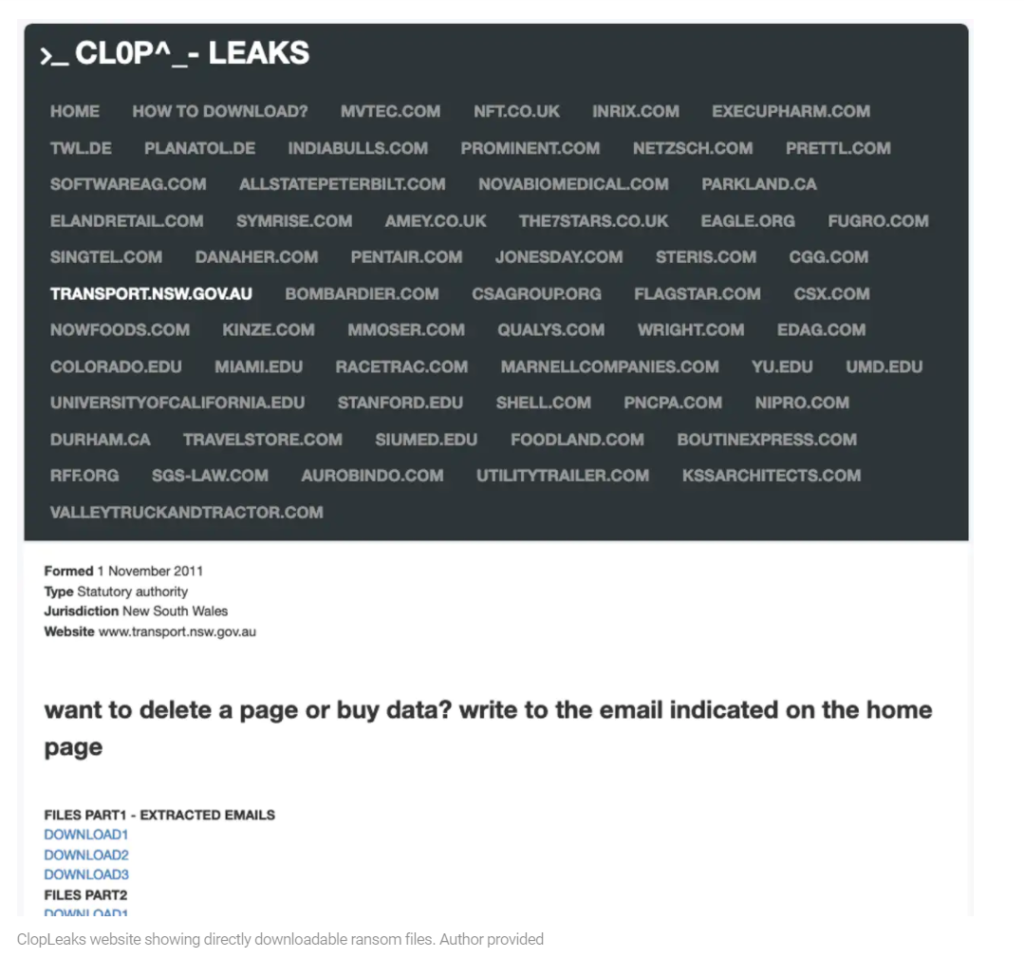

Clop

A Clop ransomware-t egy pénzügyileg motivált csoport hozta létre 2019-ben. A csoport félmillió amerikai dollárnyi pénzt szerzett már a támadások során.

A Clop csoport specialitása a „kettős zsarolás”. Ez magában foglalja a szervezetek váltságdíjjal való megzsarolását egy olyan dekódoló kulcsért cserébe, amely helyreállítja a szervezet hozzáférését az ellopott adatokhoz. A célpontoknak azonban ekkor külön váltságdíjat kell fizetniük azért, hogy az adatokat ne hozzák nyilvánosságra.

A történelmi példák azt mutatják, hogy azok a szervezetek, amelyek egyszer váltságdíjat fizettek, a jövőben nagyobb eséllyel fizetnek újra. Tehát a hackerek hajlamosak újra és újra ugyanazokat a szervezeteket megcélozni, és minden alkalommal több pénzt kérnek.

Syrian Electronic Army

A Syrian Electronic Army nem egy tipikus kiberbűnözéssel foglalkozó banda. 2011 óta aktív, és online támadásokat indít a politikai propaganda népszerűsítése érdekében. Ezen indíték miatt haktivista csoportnak is nevezték őket.

Noha a csoport kapcsolatban áll Bassár el-Aszad (Szíria elnöke) rezsimjével, valószínűbb, hogy online igazságosztókként tekintenek magukra.

Technikájuk, hogy hamis híreket terjesztenek jó hírű forrásokon keresztül. Egyik legjobb példa, hogy 2013-ban az Associated Press, a világ vezető hírügynökségének hivatalos oldaláról küldött egyetlen tweet eredménye az volt, hogy milliárdok tűntek el a tőzsdéről.

A Syrian Electronic Army kihasználja azt a tényt, hogy az online térben mozgó emberek többsége hajlamos arra, hogy implicit bizalommal értelmezze és reagáljon a tartalomra. Ők pedig kiváló példa arra, hogy a bűnözés és az terrorista csoportok közötti határok online kevésbé különböznek egymástól, mint a fizikai világban.

FIN7

Ha ez a lista tartalmazhat egy „szuper gazembert”, az FIN7 lenne. Egy másik orosz székhelyű csoport, a FIN7 vitathatatlanul minden idők legsikeresebb online bűnszervezete. 2012 óta működik a csoport.

Számos tettét és támadását éveken keresztül nem fedezték fel. Adatlopásaival kihasználta a kereszt-támadási szcenáriókat, ahol az adatsértés több célt is szolgált. Például engedélyezheti a váltságdíjjal történő zsarolást, ugyanakkor lehetővé teszi a támadó számára, hogy adatokat és információkat is felhasználjon az áldozatokkal szemben, például azzal, hogy továbbadja azokat harmadik félnek.

2017 elején a FIN7 állítólag egy olyan támadásért volt felelős, amely az Egyesült Államok Értékpapír- és Tőzsdebizottságához (SEC) kérvényt benyújtó vállalatokat célozta meg. Ezt a bizalmas információt hasznosították és váltságdíj megszerzésére használták fel, amelyet aztán tőzsdei részvényekbe fektettek.

Az ilyen csoportok hatalmas összegeket kerestek bizalmas információk kereskedésével. A hackeléssel elősegített bennfentes kereskedési rendszer sok éven át folyt, ezért nem lehet számszerűsíteni a gazdasági kár pontos összegét. De a becslések szerint jóval meghaladja az 1 milliárd USD-t.

Szervezett bűnözés vs szervezett kiberbűnözők

Amikor komplex bűnszervezetekről van szó, a technikák fejlődnek, és a motivációk változnak.

Az, ahogyan szerveződnek, és ahogy online bűnöznek, nagyon különbözik a helyi offline bűnbandáktól. Egy ransomware támadás a világ bármely pontjáról elindítható, ezért nagyon nehéz felelősségre vonni ezeket a bűnözőket. Az ügyek még bonyolultabbá válnak, ha több fél határokon átnyúló tevékenységet folytat.

Nem csoda, hogy a bűnüldöző szervek számára ez jelentős kihívást jelent. Döntő fontosságú, hogy a támadást nyomozó hatóságok biztosak legyenek abban, hogy azt valóban az követte el, akiről feltételezik. De ennek kiderítéséhez minden segítségre szükségük van.